Dans un monde où les objets connectés façonnent de plus en plus notre quotidien, assurer une connectivité IoT stable et sécurisée devient un défi crucial. De la gestion des infrastructures urbaines à la simplification des opérations industrielles, l’Internet des Objets transforme les secteurs économiques à une vitesse fulgurante. Pourtant, cette révolution technologique ne doit pas se faire au détriment de la robustesse des réseaux et de la protection des données sensibles. Face aux cybermenaces omniprésentes, une stratégie bien pensée en matière de sécurité IoT ne peut plus être une option mais une nécessité incontournable.

Les entreprises et collectivités se retrouvent confrontées à des exigences rigoureuses pour garantir l’intégrité de leurs systèmes connectés. Ces dernières années, la multiplication des attaques ciblées, telles que le piratage des dispositifs ou les dénis de service, a montré les failles potentielles dans les mécanismes de communication et d’authentification. Pour compenser ces vulnérabilités, la résilience réseau et la gestion efficace des appareils connectés s’imposent comme des piliers essentiels. Intégrer un protocole de communication adapté, associé à un chiffrement des données performant, constitue la première barrière de défense.

Comment mettre en place une connectivité qui ne vacille pas sous la pression des usages intensifs, tout en maintenant un niveau de sécurité élevé ? Quels sont les leviers techniques et réglementaires à maîtriser aujourd’hui ? Cette exploration vise à décortiquer les meilleures pratiques, les normes incontournables et les innovations essentielles pour bâtir un écosystème IoT stable, résilient et fiable, capable de répondre aux attentes du marché en 2026.

En somme, le succès de l’IoT ne passe pas seulement par la quantité d’appareils connectés, mais par la qualité et la sécurité de la connectivité qui les sous-tend, garantissant une expérience fluide et à l’abri des cyberattaques.

En bref :

- 🔐 L’importance d’intégrer la cybersécurité dès la conception des objets connectés.

- 🌍 La réglementation européenne et internationale encadre la sécurité IoT.

- ⚙️ Les protocoles de communication sécurisés assurent la confidentialité et l’intégrité des données.

- 🔄 La mise à jour logicielle continue renforce la résilience des réseaux IoT.

- 🛡️ Le monitoring IoT est indispensable pour détecter et prévenir les attaques.

- 🧩 Une gestion rigoureuse des appareils connectés limite les risques liés à la vulnérabilité.

Intégrer la cybersécurité dans la conception pour une connectivité IoT stable

Pour garantir une connectivité IoT stable et sécurisée, la priorité est de penser la sécurité dès la phase de conception. Le concept de Security by Design s’impose aujourd’hui comme une norme incontournable. Il s’agit d’intégrer des mécanismes robustes d’authentification et de gestion des appareils qui limitent les risques d’intrusion avant même la mise en service de l’appareil.

Une authentification forte, utilisant par exemple des certificats numériques ou la biométrie, assure que seuls les utilisateurs et systèmes autorisés peuvent accéder au dispositif. Par ailleurs, la gestion des accès reposant sur le principe du moindre privilège évite que des fonctionnalités inutiles exposent des failles. Désactiver les comptes et accès par défaut est aussi une étape clé pour éviter les attaques banales, souvent exploitées dans les cyberintrusions.

Le chiffrement des données, tant pour la communication que pour le stockage local, est un autre pilier essentiel. L’emploi de protocoles sécurisés comme TLS 1.3 ou DTLS garantit que les échanges entre appareils et serveurs ne soient pas interceptés ni modifiés. Les données confidentielles, principalement celles collectées en masse par les objets IoT, bénéficient d’une protection via des algorithmes puissants comme AES-256.

En parallèle, la mise en place d’un système de mise à jour logicielle sécurisée (OTA) est une condition sine qua non à la résilience réseau. Pouvoir corriger rapidement d’éventuelles vulnérabilités tout en assurant l’intégrité de la mise à jour, grâce à la vérification des signatures numériques, contribue à réduire considérablement la fenêtre d’exposition aux attaques.

Ce dispositif, complété par des fonctions de monitoring IoT et d’auto-surveillance, permet la détection précoce de comportements anormaux, indiquant une tentative d’intrusion ou une attaque par déni de service. Grâce à ces mécanismes, les équipements deviennent plus autonomes dans leur défense et les administrateurs peuvent réagir plus rapidement.

L’intégration de la confidentialité des données, notamment via la minimisation des données collectées et l’anonymisation, répond également aux exigences du RGPD. Cette approche protège les utilisateurs tout en garantissant la conformité réglementaire.

Les réglementations incontournables qui renforcent la sécurité et la stabilité IoT

L’année 2026 confirme que maîtriser la connectivité IoT passe également par un respect rigoureux des cadres légaux et normatifs. L’Europe impose désormais plusieurs régulations qui orientent la conception et l’exploitation des objets connectés vers une meilleure sécurité et une résilience réseau accrue.

Parmi elles, la Directive RED2 encadre la sécurité des équipements radio, y compris les IoT, en exigeant une conformité stricte en matière de cybersécurité. Entrée en vigueur en 2024, cette directive oblige les fabricants à intégrer des mesures de protection avancées qui assurent l’interopérabilité et la défense contre les attaques.

Le Cyber Resilience Act, adopté récemment, impose quant à lui des normes rigoureuses pour les produits numériques connectés, soulignant la nécessité d’une sécurité IoT « by design » et d’un cycle de vie de la sécurité complet incluant la mise à jour logicielle. Cette législation prévient les risques qui découlent d’une négligence de la sécurité dès la phase de développement.

Le RGPD reste un pilier dans la protection des données personnelles. Pour l’IoT, il se traduit par l’obligation d’assurer une gestion transparente et sécurisée des informations utilisateurs. Toute entreprise recueillant ou traitant des données personnelles doit garantir leur intégrité et leur confidentialité.

Sur un plan plus global, les normes comme ISO/IEC 27001 ou ETSI EN 303 645 définissent des bonnes pratiques de sécurité pour l’IoT grand public, couvrant à la fois les aspects techniques et organisationnels. Ces standards renforcent la qualité et la fiabilité des solutions proposées sur le marché international.

Le tableau ci-dessous synthétise quelques-unes des principales réglementations impactant directement la sécurité et la stabilité de la connectivité IoT en 2026 :

| 📜 Réglementation | 🎯 Objectif principal | 🔑 Obligations majeures | 🏢 Secteurs concernés | ⚠️ Sanctions en cas de non-conformité |

|---|---|---|---|---|

| RED2 | Sécuriser les équipements radio IoT | Sécurisation des communications sans fil, interopérabilité | Fabricants d’équipements radio | Interdiction de mise sur le marché, rappels forcés |

| Cyber Resilience Act | Garantir la sécurité des produits numériques | Security by design, mises à jour obligatoires | Tous les fabricants IoT | Amendes jusqu’à 15 M€ ou 2,5% chiffre d’affaires |

| RGPD | Protéger les données personnelles | Consentement, notification des violations en 72h | Toute entreprise collectant des données | Amendes jusqu’à 20 M€ ou 4% du CA |

| NIS2 | Sécuriser les systèmes critiques | Gestion des risques cyber, notification des incidents | Opérateurs critiques et entreprises IoT essentielles | Amendes jusqu’à 10 M€ ou 2% chiffre d’affaires |

Surveillance constante, conformité réglementaire et mise en œuvre de standards internationaux permettent ainsi d’assurer la stabilité et la sécurité des réseaux IoT, conditions indispensables à leur développement pérenne. De nombreuses ressources comme le site Tekin IoT Security offrent des guides actualisés pour accompagner ces démarches complexes.

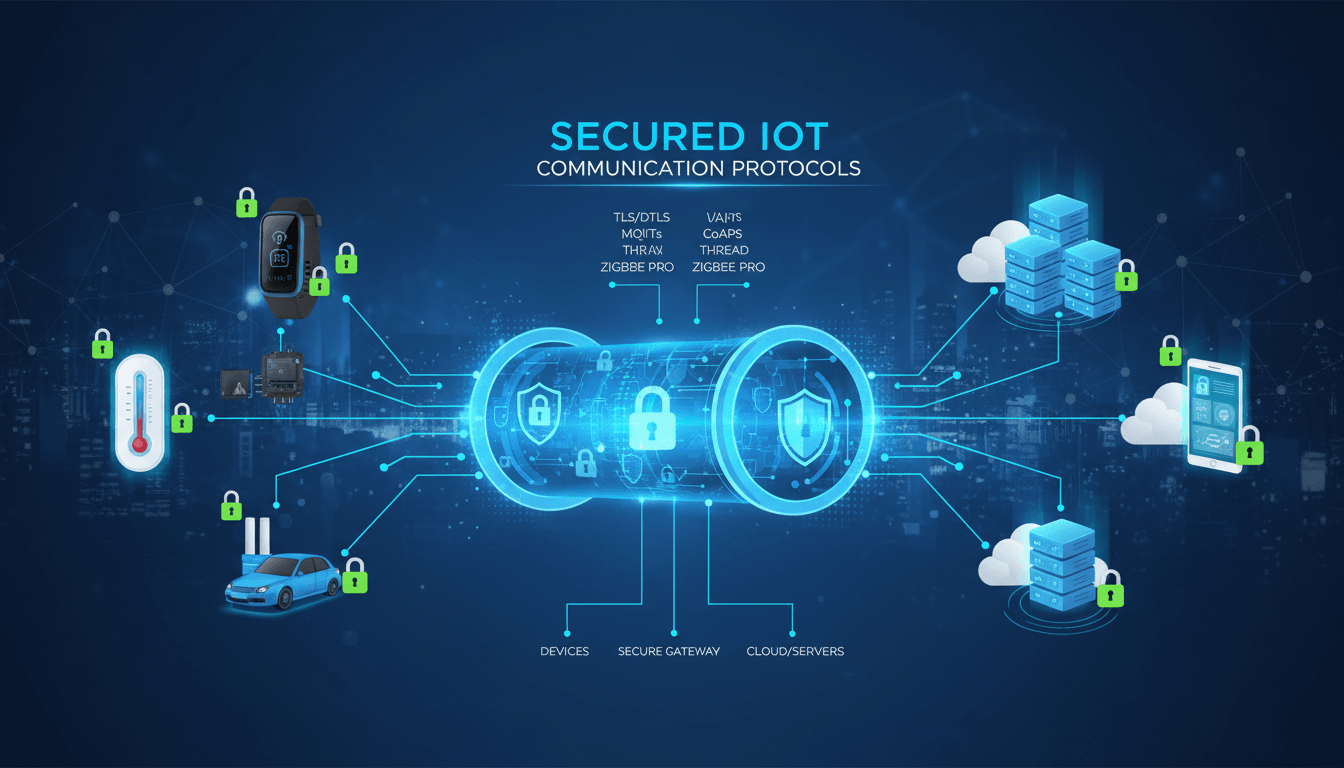

Protocoles de communication : garantir la stabilité et la confidentialité des échanges IoT

La connectivité IoT repose en grande partie sur des protocoles de communication fiables et sécurisés. En 2026, la sélection de ces protocoles est cruciale pour prévenir les risques d’interception ou de perturbation des données circulant sur le réseau.

Parmi les plus répandus, le MQTT (Message Queuing Telemetry Transport) assure une transmission efficace avec un faible encombrement, idéal pour les environnements à ressources limitées. Sa version sécurisée, utilisant TLS/SSL, protège l’échange contre les attaques de type interception ou usurpation.

Le protocole CoAP (Constrained Application Protocol) se distingue par son élégance pour les réseaux contraints, tout en intégrant des mécanismes de sécurité basés sur DTLS. Il offre la possibilité de gérer la gestion des appareils de manière sécurisée, essentielle dans des contextes industriels exigeants.

Les réseaux sans fil comme le LoRaWAN ou le NB-IoT fournissent quant à eux une couverture étendue avec une consommation énergétique maîtrisée. Ces technologies intègrent naturellement des fonctions de sécurité où le chiffrement des données et l’authentification des terminaux sont des standards pour verrouiller chaque point d’accès et empêcher l’intrusion.

Dans un avenir proche, la montée en puissance des réseaux 5G dans l’IoT améliore encore la stabilité réseau et la vitesse des transmissions, tout en renforçant la sécurité grâce à des mécanismes natifs d’authentification multiple et de segmentation du réseau. Ce sont autant d’éléments qui contribuent à une expérience utilisateur fluide et protégée.

- 🚀 Utiliser des protocoles adaptés au contexte IoT (ressources, bande passante).

- 🔐 Préférer les versions sécurisées intégrant TLS, DTLS ou certificats.

- ⚙️ Intégrer une authentification renforcée pour chaque communication.

- 📡 Garantir la résilience des réseaux sans fil face aux perturbations.

- 🔄 Veiller à la compatibilité et à l’interopérabilité entre équipements.

Cette maîtrise des protocoles garantit que la connectivité IoT reste stable même dans les environnements exigeants et que les données ne soient jamais compromises en transit.

Pratiques avancées pour une gestion sécurisée et une résilience optimale des appareils IoT

Au-delà de la bonne configuration des équipements, une gestion rigoureuse des appareils joue un rôle clé dans le maintien d’une connectivité stable et sécurisée. Cette démarche englobe la mise à jour constante des systèmes, la surveillance continue et l’optimisation des ressources.

Mettre en place une mise à jour logicielle régulière n’est pas seulement recommandé, c’est devenu une obligation pour corriger les éventuelles vulnérabilités identifiées. Les mises à jour OTA sécurisées permettent d’intervenir sans interrompre les services critiques, tout en maintenant une haute performance et une défense optimale face aux nouvelles menaces.

Le monitoring IoT, grâce à des outils d’analyse avancés, permet de détecter efficacement tout comportement suspect, anomalie réseau, ou tentative d’attaque. Les logs collectés donnent une visibilité précieuse sur la santé du réseau et la sécurité des appareils, favorisant une réaction rapide et ciblée.

Une gestion proactive inclut également la capacité à segmenter les réseaux IoT afin d’isoler les zones sensibles et limiter la propagation d’incidents. Cette segmentation est facilitée par des solutions de gestion centralisée, qui offrent une vue consolidée de l’ensemble des terminaux.

La sécurisation de la chaîne d’approvisionnement est un autre point critique. S’assurer que chaque composant matériel et logiciel répond aux standards de sécurité permet de construire des solutions résilientes dès le départ. Dans ce contexte, l’emploi de modules matériels sécurisés comme les Secure Elements ou TPM renforce considérablement la confiance dans la protection des données.

Cette approche maximise la fiabilité et le contrôle informatique tout en garantissant une stabilité réseau à long terme. Sans une gestion optimisée, la connectivité IoT pourrait rapidement devenir une source de vulnérabilités exploitables.

Enjeux futurs et innovations pour une connectivité IoT toujours plus fiable et sécurisée

Regarder vers l’avenir, c’est anticiper les évolutions technologiques et les nouvelles menaces afin de continuer à garantir une connectivité IoT non seulement stable mais aussi parfaitement sécurisée. Les avancées en intelligence artificielle jouent un rôle croissant pour automatiser la détection des comportements anormaux et prédire les incidents avant qu’ils ne surviennent.

Les solutions combinant big data et machine learning optimisent le monitoring IoT en analysant en temps réel de gigantesques volumes de données générées par les dispositifs. Ces systèmes intelligents améliorent la prévention des attaques complexes, notamment les attaques zero-day, et facilitent la prise de décisions rapides.

De plus, l’adoption progressive de la blockchain dans certains scénarios de gestion IoT garantit une traçabilité inviolable des transactions et interactions entre appareils, renforçant ainsi la confiance dans les données échangées.

Les innovations en matière de cryptographie, comme les algorithmes post-quantiques, commenceront également à s’imposer pour anticiper la menace future représentée par l’informatique quantique et assurer un chiffrement pérenne.

Les réseaux 6G, à l’horizon de la prochaine décennie, promettent un bond considérable en termes de vitesse, latence ultra-faible et sécurité renforcée. L’intégration de technologies de sécurité embarquées à ces infrastructures permettra de répondre aux exigences toujours plus élevées des applications critiques.

- 🔮 Intelligence artificielle pour le monitoring prédictif.

- 🔗 Blockchain pour une traçabilité sécurisée des données.

- 🛠️ Cryptographie post-quantique pour un chiffrement durable.

- 📶 Déploiement progressif de réseaux 6G plus sûrs et rapides.

- ⚙️ Automatisation avancée de la gestion IoT pour de meilleures performances.

Pour approfondir ces sujets, consulter des plateformes expertes en sécurité IoT comme OTO Cyber Defense permet d’accéder à des ressources pointues et à jour.

{« @context »: »https://schema.org », »@type »: »FAQPage », »mainEntity »:[{« @type »: »Question », »name »: »Quelles sont les principales menaces sur la connectivitu00e9 IoT ? », »acceptedAnswer »:{« @type »: »Answer », »text »: »Les risques majeurs incluent les attaques par du00e9ni de service (DDoS), le piratage de dispositifs via des failles d’authentification faible, la compromission des donnu00e9es non chiffru00e9es et les attaques ciblant les mises u00e0 jour non su00e9curisu00e9es. »}},{« @type »: »Question », »name »: »Comment garantir la stabilitu00e9 du2019un ru00e9seau IoT dans un environnement urbain ? », »acceptedAnswer »:{« @type »: »Answer », »text »: »La segmentation des ru00e9seaux, lu2019utilisation de protocoles adaptu00e9s comme LoRaWAN ou NB-IoT, et le monitoring actif permettent de maintenir une bonne stabilitu00e9 mu00eame face aux interfu00e9rences et densitu00e9 de connexions. »}},{« @type »: »Question », »name »: »Pourquoi la mise u00e0 jour logicielle OTA est-elle cruciale pour la su00e9curitu00e9 IoT ? », »acceptedAnswer »:{« @type »: »Answer », »text »: »Les mises u00e0 jour OTA permettent de corriger rapidement les vulnu00e9rabilitu00e9s identifiu00e9es sur les appareils IoT sans interrompre le service, assurant ainsi une protection continue contre les nouvelles menaces. »}},{« @type »: »Question », »name »: »Quels sont les avantages du chiffrement des donnu00e9es dans la su00e9curisation IoT ? », »acceptedAnswer »:{« @type »: »Answer », »text »: »Le chiffrement protu00e8ge la confidentialitu00e9 et lu2019intu00e9gritu00e9 des donnu00e9es u00e9changu00e9es entre appareils, empu00eachant les interceptions malveillantes et garantissant que les informations ne soient pas altu00e9ru00e9es. »}},{« @type »: »Question », »name »: »Comment les ru00e9glementations influencent-elles le du00e9veloppement des solutions IoT ? », »acceptedAnswer »:{« @type »: »Answer », »text »: »Les cadres lu00e9gaux comme RED2, CRA et RGPD imposent des exigences de su00e9curitu00e9 strictes qui obligent les fabricants u00e0 intu00e9grer la cybersu00e9curitu00e9 du00e8s la conception, assurant ainsi des solutions plus fiables et durables. »}}]}Quelles sont les principales menaces sur la connectivité IoT ?

Les risques majeurs incluent les attaques par déni de service (DDoS), le piratage de dispositifs via des failles d’authentification faible, la compromission des données non chiffrées et les attaques ciblant les mises à jour non sécurisées.

Comment garantir la stabilité d’un réseau IoT dans un environnement urbain ?

La segmentation des réseaux, l’utilisation de protocoles adaptés comme LoRaWAN ou NB-IoT, et le monitoring actif permettent de maintenir une bonne stabilité même face aux interférences et densité de connexions.

Pourquoi la mise à jour logicielle OTA est-elle cruciale pour la sécurité IoT ?

Les mises à jour OTA permettent de corriger rapidement les vulnérabilités identifiées sur les appareils IoT sans interrompre le service, assurant ainsi une protection continue contre les nouvelles menaces.

Quels sont les avantages du chiffrement des données dans la sécurisation IoT ?

Le chiffrement protège la confidentialité et l’intégrité des données échangées entre appareils, empêchant les interceptions malveillantes et garantissant que les informations ne soient pas altérées.

Comment les réglementations influencent-elles le développement des solutions IoT ?

Les cadres légaux comme RED2, CRA et RGPD imposent des exigences de sécurité strictes qui obligent les fabricants à intégrer la cybersécurité dès la conception, assurant ainsi des solutions plus fiables et durables.